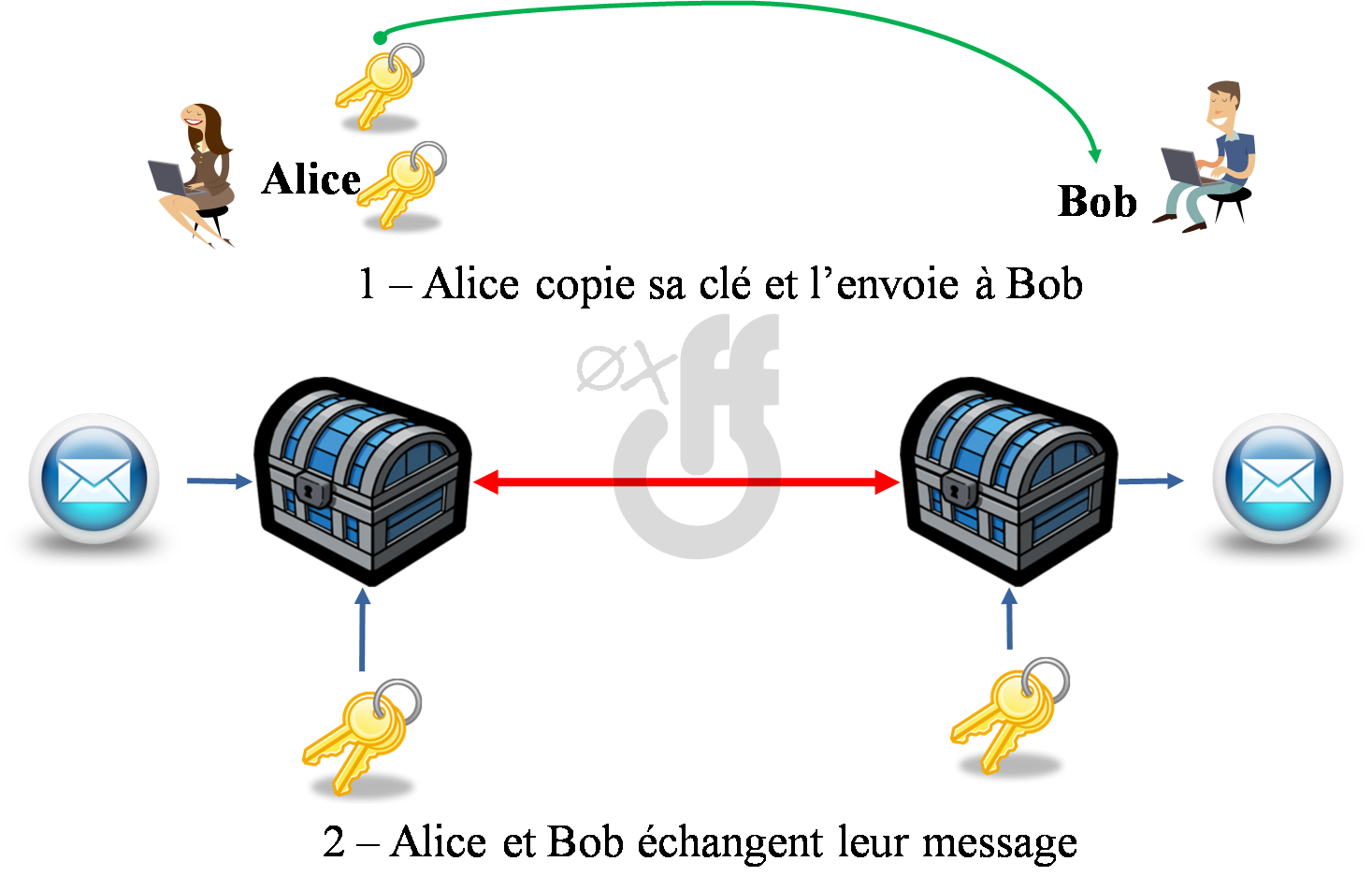

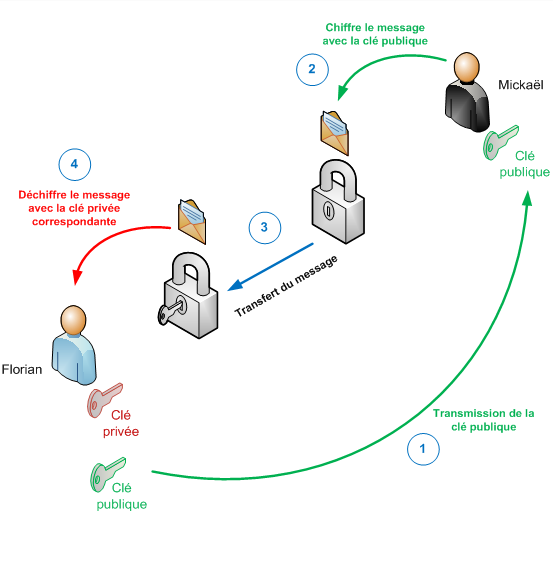

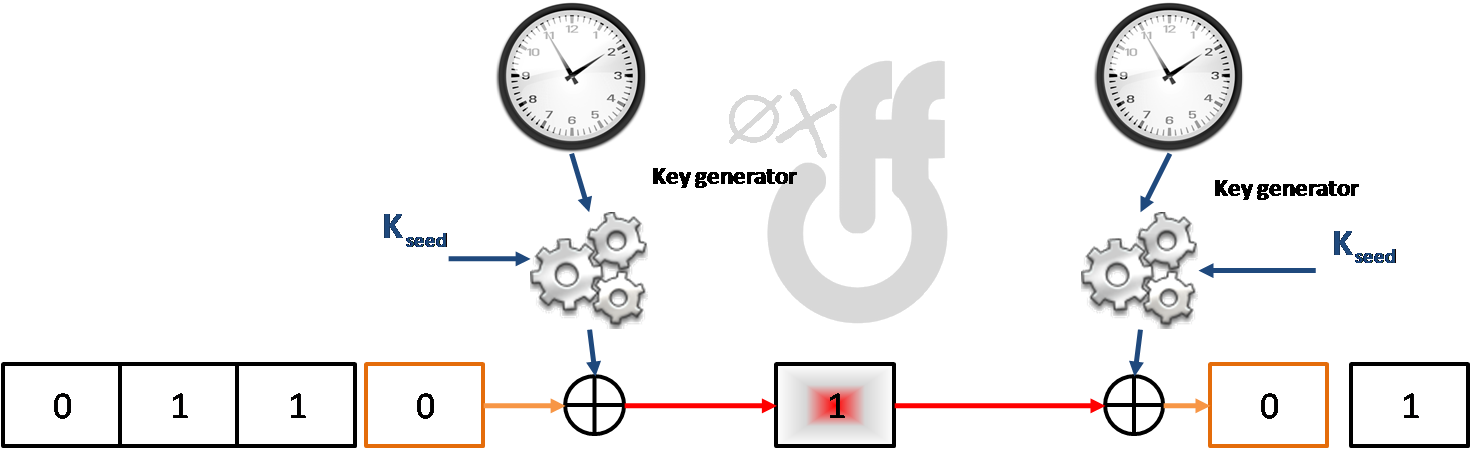

Réseaux et Sécurité Informatique: Le cryptage symétrique et asymétrique - le certificat & la signature éléctronique - Exercices corrigés

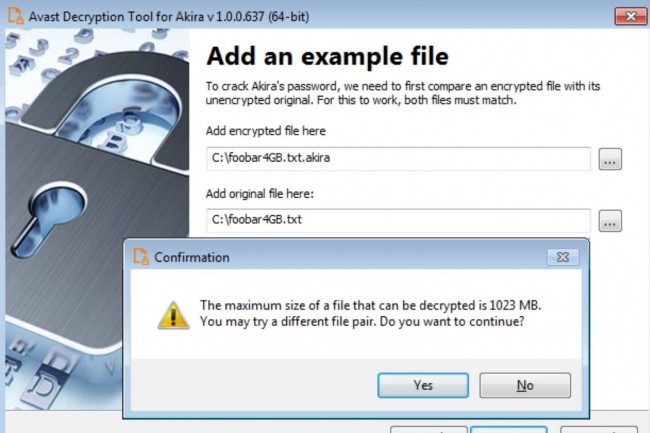

Protégez vos fichiers avec le chiffrement de disque dur - Sécurisez vos données avec la cryptographie - OpenClassrooms

Module de cryptage de Signature générateur de chiffres aléatoires, stockage de clés cryptographiques, Module de décryptage - AliExpress